Эпидемия вирусов NotPetya и WannaCry показала возможность нанесения огромного ущерба и нужда сегментации сетей для защиты от быстрого распространения вируса.

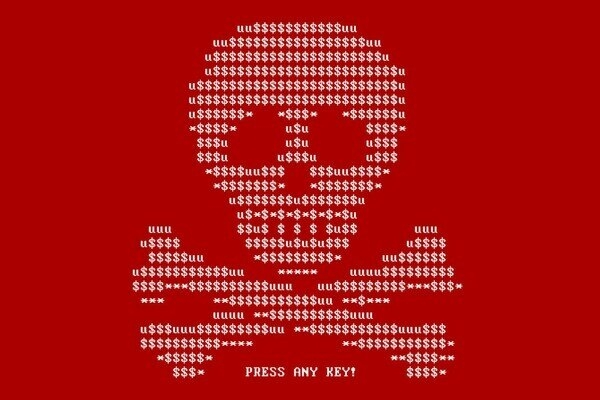

Вирус, получивший впоследствии название NotPetya, впервые проявил себя 27 июня 2017 года. Он работал, как обычный вирус-вымогатель — шифровал файлы на зараженном компьютере и требовал выкуп за их расшифровку. Но в отличие от других вирусов-вымогателей, новый вирус даже после уплаты выкупа не расшифровывал файлы. Кроме того, он переписывал и шифровал загрузочные записи дисков, и, таким манером, только причинял ущерб, подобно обнаруженному годом ранее вирусу Petya, от которого и получил свое название. За месяц до NotPetya случилась атака вируса WannaCry — оба вируса (неклеточный инфекционный агент, который может воспроизводиться только внутри клеток) использовали один и тот же механизм проникновения, известный под названием EternalBlue, разработанный в Агентстве национальной безопасности США и утекший в сеть в апреле 2017 года.

Штурму подверглось как минимум 80 украинских компаний, включая крупные банки, коммерческие предприятия, телеканалы и государственные органы. Случаи заражения NotPetya бывальщины выявлены также на нескольких российских крупных предприятиях, в Европе — среди прочих пострадали крупнейшая компания контейнерных перевозок Maersk и фармацевтическая компания Merck, и в иных регионах.

Эпидемия вирусов NotPetya и WannaCry существенно изменила подходы к компьютерной безопасности, считает Адам Флэтли — в 2017 году он был операционным директором группы Cisco Talos. Она показала возможность нанесения огромного ущерба и нужда сегментации сетей для защиты от быстрого распространения вируса.